Cada plataforma de blockchain tiene un conjunto diferente de capacidades, pero es posible que no vea claramente qué plataforma se adapta a sus necesidades o expectativas de un ecosistema de blockchain maduro donde puede ejecutar su propia aplicación, servicio o un negocio completo descentralizado y distribuido. Mi tabla de comparación puede brindarle esta información rápidamente.

El objetivo principal fue una comparación de las plataformas seleccionadas para que pueda evaluar personalmente si son adecuadas para sus necesidades y cómo están preparadas para el futuro, cuando las cadenas de bloques no se verán solo como plataformas aisladas para criptomonedas, sino más bien como una extensión a la Internet actual donde pueden existir aplicaciones, servicios y comunidades en un espacio puro descentralizado y distribuido, donde los usuarios son los únicos que tienen control sobre sus datos, moneda digital y código inmutable, auto aplicable, ejecutado desde una cadena, protegiendo sus derechos.

El futuro ya está aquí, simplemente no está distribuido de manera muy uniforme.

– William Gibson

La tabla de comparación se encuentra en la parte inferior, pero es importante comprender los términos y criterios visualizados en la tabla, así que dedique unos minutos a leer las siguientes secciones.

Registro de cambios:

- 27 de enero: según los comentarios de la comunidad, se ha agregado más información sobre preguntas específicas debajo de la tabla de comparación

- 27-ene: Encuesta agregada para que pueda votar sobre qué otras plataformas deben agregarse

- 27-ene: información actualizada para Polkadot. dApps según lo planeado y con la entrega esperada (las parachains dependen de la subasta de velas)

- 29 de enero: la encuesta se movió a un sitio diferente debido a limitaciones ocultas de Survey Maker

- 14-Mar: Se corrigió la información de XRPL / Ripple. DEX es parte del código (no como un contrato), la gobernanza se realiza mediante enmiendas. ¡Gracias @nbougalis por la ayuda!

Términos Explicación y criterios de evaluación

Esta no es una descripción completa de cada término, ya que cada uno de ellos requerirá un artículo adicional. Intentaré explicarlo en términos simples para que incluso alguien que no se oriente en blockchains pueda entender lo que significa y por qué es importante.

En caso de que quiera saber más, le recomendaría Binance Academy o Investopedia .

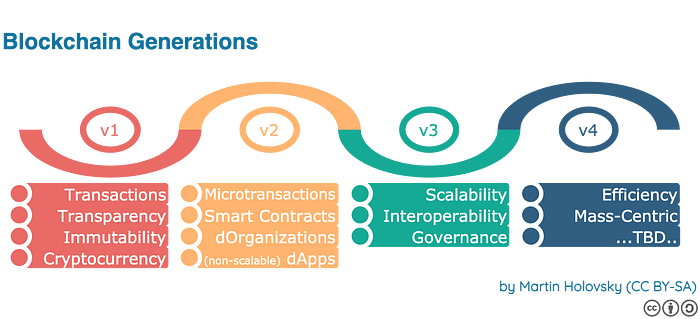

Generaciones de Blockchain

Para la identificación de la generación de blockchain, utilicé la información del artículo:

Una revisión crítica sobre las iniciativas de evaluación de blockchain: un punto de vista de la evolución de la tecnología

Cada generación está representada por un conjunto de capacidades que deben cumplirse. Mi tabla de comparación toma todos esos en consideración y asigna la generación de blockchain a cada plataforma.

Mecanismo de consenso

El consenso es un mecanismo seguro y tolerante a fallas que se utiliza para lograr un acuerdo sobre el estado de la red blockchain. Esto implica la verificación y autenticación de cada transacción, que se convierte en parte de un nuevo bloque. En palabras simples, un consenso es asegurar que los datos que se convertirán en parte de un libro mayor sean válidos, genuinos y otros participantes confirmaron su autenticidad.

En general, existen dos enfoques para lograrlo.

- PoW (Prueba de trabajo) : algoritmo computacionalmente intensivo que asegura que los mineros solo pueden validar un nuevo bloque de transacciones si los nodos de la red acuerdan colectivamente que el hash del bloque proporcionado por el minero como prueba de su trabajo es correcto.

- PoS (Proof-of-Stake) : alternativa a PoW, que no es computacionalmente intensivo. En lugar de tener mineros con un potente hardware, el algoritmo selecciona el siguiente productor de bloques y se basa en la participación de cada validador. Este proceso confía en los validadores más interesados en que actuarán de manera responsable para toda la red. Los validadores que actúen maliciosamente perderán parte de su participación (reducción).

Las plataformas PoS tienen múltiples formas, que se describen a continuación. Para algunos, como delegador, puede delegar su participación en el Validador, lo que aumentará la participación total y obtendrá un% de las recompensas de participación: ingresos pasivos interesantes.

- DPoS (PoS delegado)

- Derechos de voto: Vote solo para validadores

- Slashing: depende del protocolo de la cadena

- HPoS (PoS híbrido)

- Derechos de voto: Depende del protocolo de cadena

- Slashing: depende del protocolo de la cadena

- LPoS (Liquid PoS)

- Derechos de voto: Vote por cambios de protocolo

- Slashing: Sí, pagado por Validator

- BPoS (Bonded PoS)

- Derechos de voto: Vote por cambios de protocolo

- Slashing: Sí, pagado por Validator & Delegator

- …y muchos otros

Cada uno de ellos (PoW o PoS) puede llegar a un consenso. Para cada uno de ellos existen diferentes vectores de ataque que necesitan una capa de defensa para minimizar el riesgo, pero solo PoW requiere mucha energía para mantener la red en funcionamiento.

Impacto global de Bitcoin

El consumo de energía de Bitcoin representa cerca de la mitad de la electricidad de los centros de datos globales actuales ( 80-90 TWh por año ). Es comparable al consumo total de energía de Chile o la República Checa o la huella de carbono de los desechos electrónicos de Nueva Zelanda y Luxemburgo. Todo esto para realizar cálculos, que es, de hecho, prueba y error, como jugar a la ruleta para producir un nuevo bloque. Este poder computacional le brinda a la red mayor seguridad.

Tiempo de bloque

Las transacciones se transmiten de inmediato, pero no se confía en ellas hasta que pasan a formar parte del siguiente bloque. Por eso es importante un tiempo de bloqueo bajo. Si envías tu transacción un segundo después de completar el bloque anterior, estarás esperando hasta el siguiente bloque, para que el resto de nodos de la red puedan confirmarlo (en el caso de Bitcoin, 10 minutos).

Un criterio aquí fue la experiencia del usuario. Cuando paga con su tarjeta de crédito / débito, la confirmación de la transacción suele tardar entre 5 y 10 segundos. Todo lo que supere los 10 segundos tiene una puntuación más baja.

Transacciones por segundo

Como explicamos anteriormente el tiempo de bloque, sé que TPS es solo un número teórico calculado como transacciones por bloque, dividido por el tiempo de bloque. Aunque no significa cuántas transacciones se procesan por segundo, es una buena indicación del ancho de banda de la red porque se procesan con el siguiente bloque.

Solo en los EE. UU. Se procesan 108 millones de transacciones por día en promedio, por lo que hablamos de ~ 1200 transacciones por segundo. Omitir por un tiempo que esas eran solo transacciones de pago mientras estaba en la transacción de blockchain puede ser cualquier cosa, desde la ejecución de un contrato inteligente, una llamada de servicio en forma de dApp, un archivo almacenado en un almacenamiento de datos distribuido, etc.

Nuestro criterio, por ahora, será cualquier cosa por encima de 1200 TPS. Las cadenas de bloques con soberanía de zona / fragmento (como Cosmos) son escalables, por lo que Hub TPS no es tan importante.

Tiempos de depósito

Los tiempos de depósito son diferentes para cada plataforma de intercambio, y estoy usando los tiempos de depósito de Kraken porque los tienen documentados en una sola página, mientras que, por ejemplo, Binance, debe verificar la billetera al contado para cada moneda por separado.

También es un indicador de cómo los grandes intercambios confían en la cadena de bloques específica. Nuestro criterio de comparación con la experiencia del mundo real fue una transferencia bancaria. Todo lo que supere los 5 minutos no es aceptable.

Tarifa de transacción

Una tarifa de transacción es dinámica y generalmente se calcula a partir del gas. El consumo de gas y el precio de la moneda cambian con el tiempo, por lo que tomé el costo «promedio» por transacción a partir de enero de 2021. Obviamente, cuando compra café, la tarifa de transacción no debería costarle más que el producto, por lo que cualquier valor inferior a $ 0.0X está bien, aunque está claro que si el costo de la moneda es 10 veces mayor, la tarifa también será más alta. Algunas cadenas de bloques pueden ajustar dinámicamente sus propias tarifas en tales situaciones.

Contratos inteligentes

Un contrato inteligente es en realidad un programa autoejecutado almacenado en una cadena de bloques que se puede ejecutar de manera distribuida y descentralizada. Debido a que este programa es parte de una cadena de bloques, lo hace inmutable para que ningún adversario pueda modificar su código.

Por lo general, se usa como una forma de acuerdo entre un comprador y un vendedor (si es esto, entonces eso, o un servicio de depósito en garantía), pero en estos días algunas cadenas de bloques le permiten escribir aplicaciones descentralizadas completas (dApps).

Para cualquier otro programa que no sea ‘si esto, entonces aquello’, prefiero usar el término dApps, ya que llamarlos contratos es inexacto en mi opinión.

Solidity EVM es un lenguaje limitado y costoso de ejecutar. Por esa razón, le di una puntuación de ámbar. WASM (WebAssembly) es una solución ideal, en mi opinión, ya que puede utilizar varios idiomas (C, Go, Rust, Swift,…) y ejecutarlos en su navegador.

Aplicaciones descentralizadas (dApps)

Las dApps utilizan contratos inteligentes como backend. Esta es la capa que puede traer servicios, aplicaciones, privacidad y una buena experiencia de usuario en blockchains. Por lo general, solo la parte más importante del código dApp (propiedad de activos, etc.) se encuentra en la cadena de bloques, pero es una razón más histórica causada por una limitación de las cadenas de bloques de segunda generación como Ethereum.

Tener dApp en blockchain tiene un par de beneficios, pero también desafíos.

Pros

* Código inmutable: no se puede cambiar

* Tiempo de inactividad cero: ejecutado por nodos de cadena activos

* Computación transparente y sin confianza

* Resistente a la censura

Contras

* Código inmutable: mantenimiento, actualización y parcheo difíciles

* Congestión de la red: la dApp con uso intensivo de transacciones puede afectar a toda la cadena de bloques (especialmente sin una solución de escalado)

* Sobrecarga de rendimiento: la dApp con uso intensivo de recursos puede sobrecargar los nodos (no es una gran preocupación para las cadenas de bloques de PoS)

Obviamente, lo más importante es escribir contratos / dApps de forma segura y sin errores, ya que no se pueden parchear fácilmente. También puede haber otras razones para cambiar el código dApp (por ejemplo, actualización de blockchain). Existen soluciones donde podrá verificar de antemano qué opciones son posibles en la cadena de bloques que elija para su dApp.

Descentralizar intercambios (DEX)

Los intercambios descentralizados son mercados abiertos para tokens o activos basados en blockchain. Conectan directamente a compradores y vendedores sin un intermediario. Usan su código para salvaguardar las transacciones, por lo que, cuando ambas partes cumplen, las transacciones se completan.

El caso de uso típico es comprar / vender tokens. Almacenará tokens / activos en DEX y hará una oferta. Los compradores almacenarán sus tokens / activos en DEX y harán una oferta. En el caso de un trato exitoso, los tokens / activos se transfieren de un lado a otro. De lo contrario, los fondos se devuelven a sus propietarios. Nadie los tiene en posesión y todo está protegido/gobernado por un código informático de contrato inteligente. Trato justo.

No necesita ningún intermediario / comerciante / banco o un nodo propio en blockchain para comprar / intercambiar / intercambiar criptomonedas. Es importante comprender esto.

Condición

- El algoritmo clave de DEX debe existir como contrato inteligente / dApp en la cadena de bloques.

Muchos servicios se llaman a sí mismos DEX, pero no tienen una sola línea de código ejecutada desde blockchain. En tal caso, no tiene nada que ver con la descentralización.

Puede llamar a DEX como parte de DeFi, pero lo trato por separado ya que DEX proporciona liquidez a DeFi.

Finanzas descentralizadas (DeFi)

DeFi es otro servicio proporcionado por dApp / contract. DeFi proporciona acceso a servicios bancarios y financieros descentralizados para cualquier persona.

Los servicios típicos son préstamos, seguros, comercio de activos sintéticos, mercados de predicción, etc. Como recompensa por la moneda depositada, generalmente se les otorgan tokens de plataforma DeFi (cultivo de rendimiento, extracción de liquidez), que puede utilizar en algunas plataformas como token de gobernanza. y votar sobre el futuro de la plataforma.

Si tiene criptomonedas y no planea venderlas pronto, es una buena opción para obtener ingresos pasivos.

Oráculos de datos

Los oráculos son una forma de dApp / contrato que proporciona un vínculo entre datos externos (fuera de la cadena) y datos de blockchain. Cuando su dApp necesita datos externos (precio de las acciones, fecha / hora, resultados electorales, … cualquier cosa disponible fuera de blockchain …) porque es simplemente una condición para un contrato, necesita usar datos de Oracle porque los contratos inteligentes por sí solos no pueden hacer eso.

Imagina que mi amigo y yo apostamos por quién será el ganador de un partido de fútbol. Ambos bloqueamos nuestros fondos en un contrato inteligente, y la lógica del contrato simplemente entregará todos los fondos al ganador. El contrato llamará a través de API Data Oracle para recopilar información de Internet sobre los resultados de los partidos de fútbol.

El oráculo de datos puede estar centralizado (controlado por una sola entidad) o descentralizado. En el caso de oráculo descentralizado, se pueden consultar múltiples oráculos y múltiples fuentes de información y resultados comparados para asegurar la validez de la información. Los oráculos distribuidos no eliminan la confianza, sino que la distribuye entre muchos participantes. No te fíes de los oráculos que no son transparentes.

Gestión de identidad digital (KYC)

La identidad y verificación digitales son algunas de las capacidades más prometedoras de blockchain. Puede usarlo como prueba de su identidad, autenticarse en dApps, y en el futuro también vendrán los servicios KYC (know your costumer / conoce a tu cliente). La validación de su identidad digital se puede lograr, por ejemplo, mediante autoridades confiables que administren sus propios nodos en la red blockchain, que firmarán / emitirán un voto sobre su identidad. La autenticidad de esta transacción también será verificable y almacenada en la cadena de bloques.

Luego puede usar su billetera como el token de autenticación para cualquier otro servicio, contrato inteligente, dApp, ..etc.

Con el progreso actual en la adopción del modelo BankID , pronto será fácil tener una confirmación confiable de su identidad por parte de su banco, que se puede utilizar en el sector público y la administración electrónica.

Direcciones legibles por humanos

Uno de los puntos débiles actuales desde la perspectiva de la experiencia del usuario es el formato de dirección de las cadenas de bloques, que es más un hash criptográfico o UUID en una base de datos que cualquier cosa que pueda llamarse una «dirección».

Algunas plataformas usan BSN (Blockchain Name Service) como alias, que luego se vinculan a una dirección. Tener el mismo servicio ejecutándose en otras cadenas de bloques (a través de un contrato inteligente) le permite tener un nombre para múltiples cadenas de bloques diferentes. En lugar de escribir una dirección IP en un navegador, también usa un nombre de dominio, que luego se traduce en dirección IP en el backend.

Hay problemas similares con las cuentas bancarias. Para transferencias internacionales, es aún más complicado (IBAN / BIC, SWIFT + nombre / dirección del banco /…). Verificar todos esos detalles para asegurarse de que no enviará dinero a otra persona es una mala experiencia de usuario.

Banco (transferencia internacional – SEPA)

IBAN: CZ65 0800 0012 2401 1234 5678 (solo ejemplo)

+ BIC: XYZCZPP

+ Titular de la cuenta bancaria

+ Dirección bancaria + Estado

+ Notas de mensaje (tipo memo)

Blockchain (transferencia internacional)

0x8094cdA171D87D77a004A16289dC442c779a729a (solo ejemplo)

Ambas opciones están lejos de ser buenas.

PERO, ¿qué pasa si su dirección / nombre puede ser algo como:

– martinholovsky.coin

– * martinholovsky

– martinholovsky * revolut

– martinholovsky * applepay

– etc.

… y en un solo lugar, puede vincular todas sus billeteras (monedas / moneda aceptadas) de todas las demás cadenas de bloques o cuentas bancarias, la identidad verificada por otras plataformas o el banco directamente, y toda esta información se almacena en una cadena de bloques donde usted es el único implicado y todo pulsando una tecla para realizar cambios.

Como ejemplo, aquí puede ver el mío: https://starname.me/*holovsky

Esta página muestra información escrita en la cadena de bloques, donde incluso mi foto de perfil se almacena en almacenamiento distribuido (IPFS).

Preocupaciones

Una preocupación obvia y válida es que si vincula todas las cuentas que está utilizando, cualquiera puede ver el saldo de su cuenta porque las transacciones de blockchain están abiertas a cualquiera. Sin una capa de privacidad, es como tener una página web donde está el saldo de su cuenta bancaria y con todas las transacciones que realizó en el pasado.

El cofundador de Ethereum aprendió esto cuando envió 92000 ETH desde su dirección asociada ENS (Servicio de nombres de Ethereum) al intercambio de Kraken.

El elemento de la hoja de ruta de Starname proporciona diferentes direcciones para cada pago criptográfico, por lo que pronto, esto ya no será una preocupación para este servicio. Sin embargo, podría ser un problema para ENS, debido a las limitaciones de Ethereum y al costo de ejecutar el contrato inteligente.

Privacidad de datos

Aunque las cadenas de bloques son públicas, distribuidas, abiertas y verificables para todos, en muchos casos, no desea exponer sus datos públicamente. Algunas dApps que usará pueden manejar su PII o información confidencial, y probablemente no desee tener esta información escrita en blockchain por toda la eternidad.

En tales situaciones, algunas cadenas pueden proporcionarle una capa de privacidad de datos, a veces denominada contratos secretos. Pueden admitir transferencias de activos que preservan la privacidad, servicios DeFi, intercambio de datos y más. Sus datos se cifrarán en blockchain o ni siquiera se almacenarán allí.

Esto requiere que los operadores de nodos ejecuten, por ejemplo, HW especializado o ejecución de código dentro de enclaves seguros ( TEE ), por lo que incluso los administradores del sistema o los adversarios no podrán acceder a la información sin procesar.

Aquí hay un ejemplo de cómo Secret Network logra esto:

Almacenamiento en la nube distribuido

En términos generales, escribir archivos directamente en una cadena de bloques es una mala práctica.

Google Drive, OneDrive, iCloud, Dropbox y otros. Todos los conocemos y usamos a diario, pero existen casos de uso válidos para el almacenamiento de datos distribuidos. Funciona prácticamente de la misma manera que las redes P2P / Bittorent, donde un archivo es sembrado para los clientes, quienes luego los están sembrando también. La diferencia aquí es un mecanismo de incentivo para almacenar esos archivos, volver a sembrarlos y permanecer en línea las 24 horas del día, los 7 días de la semana.

Almacenamiento distribuido

- Ninguna autoridad central puede eliminar, modificar o censurar sus datos

- Los datos se distribuyen a varios nodos de red independientes

- Puede descargar fragmentos de archivos de varios nodos (como en p2p)

- Los archivos reciben una huella digital única (hash)

- El almacenamiento descentralizado mantiene un historial de versiones de cada archivo.

- Reduce la congestión de la red y la pérdida de datos.

- Los datos en el almacenamiento distribuido pueden ser utilizados por contratos inteligentes o por dApps en la misma materia descentralizada y distribuida que ellos.

Usamos almacenamiento distribuido en la nube como IPFS , Sia , Storj y otros para esos y otros casos de uso.

Computación distribuida en la nube (DeCloud)

¿Está interesado en la potencia informática por una fracción del precio? Ese es el objetivo principal de las cadenas de computación en la nube. En este escenario, tiene clientes que necesitan recursos informáticos y proveedores con la capacidad informática para arrendar. Puede ser cualquier hardware privado con recursos sobrantes o máquinas dedicadas en centros de datos o entornos de nube (AWS, GCP, Azure,…).

Con unos pocos clics, puedes desplegar tu servidor web, base de datos, plataforma de blog, aplicación, DeFi propio, … Hasta ahora, por lo que he visto, puedes usar cualquier cosa que esté en forma de contenedor docker.

DeClouds se encuentra en las primeras etapas, pero incluso hoy, puede implementar cualquier aplicación acoplada en pocos minutos, como en AWS, GCP o Azure. Espero que pronto se agreguen más servicios relacionados con la infraestructura y la seguridad, ya que Docker tiene una superficie de ataque mucho mayor que la VM. Creo que pronto vendrán sistemas operativos especializados con hipervisores reforzados que solucionarán este problema.

En caso de que quiera probarlo, aquí hay una guía útil de Wilson Louie sobre cómo ejecutar aplicaciones en DeCloud .

Gobernanza / votación / propuestas en cadena

La gobernanza en las cadenas de bloques permite que los tokens / partes interesadas voten sobre propuestas que darán forma al futuro de la plataforma blockchain y actuarán como una señal para los próximos pasos.

Aquellos pueden estar relacionados con la liberación de fondos en nuevos proyectos, la implementación de nuevas actualizaciones de la cadena o la modificación de los parámetros de la cadena de bloques que incluso pueden ocurrir de forma dinámica sin ningún cambio de código.

Los votos / decisiones de las partes interesadas se registran en la cadena de bloques y son inmutables.

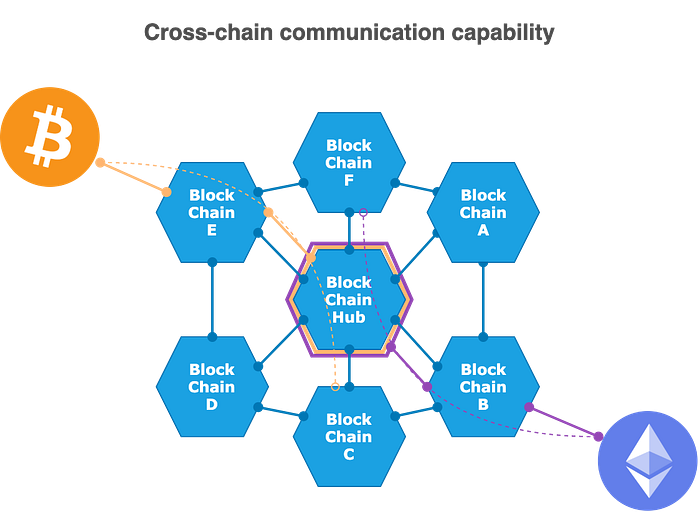

Interoperabilidad

La interoperabilidad permite que las cadenas de bloques construidas en el mismo SDK se comuniquen entre la misma cadena de bloques. Es como el protocolo IP utilizado en Internet, que es un conjunto de estándares que permiten que varios dispositivos se comuniquen entre sí, intercambien datos y utilicen sus servicios.

Comunicación entre cadenas

La comunicación entre cadenas permite aún más. Las cadenas de bloques que tienen capacidad de cadena de bloques cruzada pueden comunicarse con casi cualquier otra cadena de bloques pública (se deben cumplir algunas condiciones). No debe confundir esto con los puentes, que son personalizados para cada conexión de cadena a cadena, por lo que el número de esos puentes crece geométricamente.

Cosmos Hub puede comunicarse e intercambiar datos entre Bitcoin y Ethereum, o cualquier otro, aunque esas cadenas de bloques son muy diferentes y por sí solas no tienen esa capacidad. Las cadenas de bloques independientes están conectadas a Cosmos Hub mediante Peg Zones. Por lo tanto, cualquier otra cadena de bloques conectada a Cosmos Hub puede comunicarse mediante un protocolo único ( IBC ) con todas las demás cadenas de bloques o cadenas cruzadas interoperables.

Estoy usando Cosmos como ejemplo porque es la única implementación funcional de tal concepto en este momento.

Esta es una de las capacidades más importantes, ya que conecta cadenas de bloques independientes que normalmente no pueden comunicarse entre sí debido a diferentes algoritmos, composición de bloques, mecanismo de garantía y consenso.

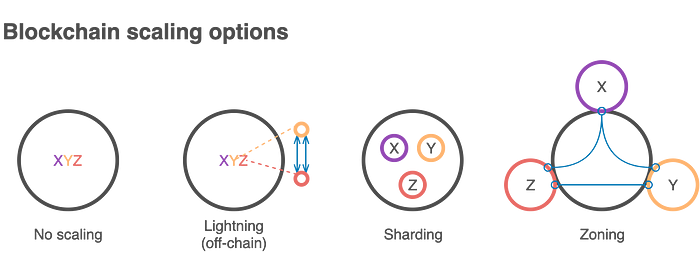

Opciones de escalabilidad

La escalabilidad es un problema para la mayoría de las cadenas, ya que la capacidad total de cada red es limitada y, a medida que las transacciones de la red crecen, está más cerca de alcanzar sus límites.

Soluciones de escala

- Aumento del tamaño del bloque: un bloque más grande puede acomodar más transacciones, pero esta no es una solución ideal.

- Lightning network (capa 2): casos de uso limitados, más una solución para necesidades específicas. Está estableciendo un canal entre dos entidades y sacando datos de la cadena (preocupante). Cuando el canal esté cerrado, escribirás el estado final en una cadena de bloques.

- Fragmentación: división de la cadena de bloques en fragmentos individuales. Normalmente, cada nodo de la red almacena todos los estados, lo que ralentiza considerablemente la transacción. La fragmentación permite que algunas direcciones específicas se almacenen solo en el grupo específico de nodos (fragmentos), por lo que esos estados no necesitan almacenarse en todos los nodos. Es el mismo enfoque que se utiliza en la optimización de bases de datos.

* La fragmentación puede ser un riesgo de alta seguridad para las cadenas de PoW . El 51% de ataque en la cadena con 10 fragmentos en realidad hace que necesite controlar solo el 5,1% de la potencia del nodo para realizar el ataque (dentro de un fragmento). - Segmentación / Zonificación: a través de la interoperabilidad, descargará servicios clave o partes intensivas en recursos / transacciones en una cadena separada, que está conectada a su cadena principal. Es como tener una capa de Web, Aplicación y Base de datos en servidores separados en lugar de tener todos los roles en una máquina (cadena principal). Si necesita escalar, construirá otra zona / máquina.

* La zonificación no daña la seguridad

* Las zonas se pueden escalar horizontalmente

* Puede construir zonas personalizadas, específicas de la misión y conectarlas a la cadena principal

* Las zonas conectadas pueden mantener su propio estado, que no necesita ser almacenado en la cadena principal

Modelo de seguridad de cadenas

Como estamos comparando solo Cosmos y Polkadot en este nivel, explicaré la diferencia entre ellos.

Lunares

- Polkadot está utilizando un modelo de seguridad compartido.

- Las parachains tienen soberanía sobre el estado de su máquina, pero la seguridad está controlada por la cadena Relay.

- Los validadores de la cadena de retransmisiones tienen la última palabra sobre los cambios de estado en todas las parachains.

- La seguridad de las parachains depende de la seguridad de la cadena de retransmisión, que puede afectar a todas las demás paracaídas del ecosistema.

Cosmos

- Las zonas son independientes y se están asegurando.

- Ejecutan su propio consenso y los validadores son responsables de la seguridad, lo que les da a las zonas un control total

- Pueden comunicarse (mediante el protocolo IBC ) entre sí a través de Hub o directamente.

- Se permite que la seguridad de las zonas falle sin que afecte a todas las demás cadenas de bloques del ecosistema

- Los proyectos pequeños, que están bien con el modelo de seguridad compartida, pueden prepararse para la nueva cadena compartida planificada para el cuarto trimestre de 2021

Corte automatizado (Slashing)

Slashing representa un incentivo para actuar correctamente y comportarse con honestidad dentro del ecosistema blockchain. Si un adversario viola las reglas o pone en peligro la seguridad de otros participantes, resultará en una pérdida del porcentaje de participación del adversario. También funciona como una medida para evitar el problema de nada en juego .

En palabras simples, si actúa de manera maliciosa, perderá automáticamente una parte de sus fondos, lo cual es una contramedida eficaz.

El Slashing de cosmos es parte de un protocolo en cadena, e históricamente hubo un evento en el que muestra su efectividad. El problema técnico de un validador provocó una doble firma involuntaria. Las apuestas se redujeron automáticamente en un 5% y el nodo se eliminó del conjunto de validadores activos.

El Slashjng de Polkadot es un poco más complicado. Tiene en cadena clasificadores, validadores, nominadores (delegadores) y nodos de pescadores. Polkadot asume que los pescadores identificarán los bloques comprometidos y cortará los validadores que se están portando mal. Desafortunadamente, el modelo de incentivos para pescadores funciona de tal manera que se recompensa solo en un caso en el que se encuentra un mal comportamiento. Este modelo de negocio no es rentable en una red honesta. Si no hay suficientes nodos de pescadores en la red, existe una mayor posibilidad de un ataque exitoso cuando un bloque de parachain comprometido se supervisa y escribe en la cadena. Espero que este modelo cambie.

Criptografía post-cuántica

Si cree que estamos lejos de ser una amenaza de criptografía post-cuántica , debería leer más artículos sobre los últimos avances . Como todas las cadenas de bloques dependen de la seguridad de los algoritmos de cifrado y hash que utilizan, pronto será posible utilizar los algoritmos de Shor y Grover y romper la seguridad de la cadena de bloques y la seguridad de todos los algoritmos de cifrado que se utilizan ampliamente en la actualidad.

Las computadoras cuánticas están amenazando la criptografía de clave pública, así como las funciones hash. Existen soluciones, incluso computacionalmente más efectivas que los estándares de cifrado actuales y con claves más pequeñas en la parte superior. NTRU es incluso de código abierto con implementación en Rust , pero ninguno de ellos es utilizado por ninguna cadena de bloques en nuestra comparación

Una de las razones probables es que esos algoritmos aún no son compatibles con los HSM (Módulo de seguridad de hardware), que almacenan claves privadas utilizadas, por ejemplo, por validadores en la cadena de bloques. Un hueco interesante en el mercado de las startups.

Aquí hay un gran artículo de investigación sobre este tema.

Comparación de plataformas blockchain (BPC)

Respuesta a los comentarios de la comunidad

Comentarios: Su comparación parece estar ligeramente sesgada contra Bitcoin, tal vez pueda agregar una columna sobre inmutabilidad y madurez.

Respuesta: Respeto completamente a Bitcoin, ya que fue la primera criptomoneda y red descentralizada masiva que usa PoW. Ahí es donde termina mi simpatía, ya que los datos de la tabla son reales e imparciales. Realmente consume tanta energía como la República Checa, y si agrega 10 veces más recursos, consumirá incluso 10 veces más energía (debido al algoritmo interno que aumenta la dificultad). En mi opinión, el factor de madurez no es importante, ¿o cree que la madurez, por ejemplo, de Ford sí importa en comparación con Tesla? Bitcoin fue el primero, esa es la única razón por la que tanta gente está involucrada en él, pero solo porque no leyeron sobre otros en los periódicos.

Comentarios: Comparación de Cardano vs Polkadot: Cardano también planea proporcionar contratos inteligentes, pero se trata de manera diferente en la tabla.

Respuesta: La condición para todas las cadenas era que si existe un contrato inteligente, otras capacidades dependientes del contrato inteligente pueden estar en un estado «Planificado» si el plan debe entregarlas dentro de 1/2 año. Desafortunadamente, Cardano está prometiendo esas características durante los últimos años y parece que incluso Goguen podría no ofrecer el marco / EVM completo. Polkadot prometió entregar otras capacidades «planificadas» para marzo de 2021, de lo contrario, también las cambiaré a «No».

Comentarios: Según una publicación de Twitter, Polkadot puede manejar 1 millón de transacciones. Tweet relacionado:

Respuesta: esta es información engañosa. El relé puede manejar 1,000 TPS (como se indica en la tabla), por lo que esta publicación trató de decir que si tendrá 1,000 parachains, puede tener (1000×1000) 1,000,000 TPS en total, que es un cálculo incorrecto. No es así como funciona y especialmente no en la arquitectura Polkadot donde Relay está controlando la seguridad de cada parachain (efectivamente un cuello de botella).

Comentarios: Falta Kyber y Uniswap

Respuesta: No, está ahí. Ambos son tokens ERC-20, por lo que se ejecutan en Ethereum. No tienen nada de especial.

Comentarios: Entonces, ¿Bitcoin es inútil cuando se demuestra que las computadoras cuánticas pueden romper la cadena de hashes?

Respuesta: esta amenaza es aplicable a todas las cadenas de bloques en comparación. Espero que esto cambie, ya que no es difícil de implementar y para garantizar la seguridad y la descentralización pura, no puede arriesgarse a que algún estado pueda romper todo el ecosistema de blockchain. No es posible hoy (afaik) pero podría serlo pronto.

Recomendaciones de seguridad

NO confíe en nadie que le esté dando consejos sobre «las mejores criptomonedas», el segmento de las criptomonedas está lleno de estafadores y estafadores

NO invierta en monedas o en publicidad. Invertir en buena tecnología con potencial

NO acepte ningún consejo de inversión de extraños, especialmente no en canales donde se permite la discusión / especulación de precios

NO olvide que el interés del asesor sesga cualquier consejo

NO invierta / especule durante una carrera alcista cuando el mercado es muy volátil y NO entre en pánico

NO confíe en nada que prometa altos rendimientos (usted es la oveja en este juego)

NO confíe en ningún extraño que se comunicó con usted a través de un mensaje directo (DM)

NO crea en las predicciones de precios de los predictores / profetas de precios, todas están equivocadas

NO guarde sus monedas en un intercambio centralizado (ni sus llaves, ni sus monedas)

NO le dé a nadie su información personal privada

NO le digas a nadie cuántas monedas tienes

Utilizar el pensamiento crítico

HAGA su propia diligencia debida y manténgase alerta

LEER información de alta calidad solo de fuentes confiables

DEBE leer la información específica de la plataforma solo de los canales / sitios web oficiales

USE la autenticación de múltiples factores (2FA / MFA) para cada servicio. Los códigos OTP generados o U2F son superiores a los códigos SMS .

Mantenga su frase de claves privadas / semilla en un lugar seguro, lo ideal es utilizar carteras de hardware como Ledger , por lo que sus llaves no serán almacenados en su ordenador o teléfono móvil (Ledger hacer apoyo FIDO U2F )

Use una buena protección de punto final en su ordenador y el teléfono móvil para eliminar algunos de ataque en su contra (phishing, drive-by, ransomware, vishing, banca malware, cripto ladrones de cartera , …)

Fuente: https://medium.com/coinmonks/unhyped-comparison-of-blockchain-platforms-679e122947c1